「TikTokを乗っ取られた」という報告が絶えません。

※実在の報告をもとにイメージを作成しました

多くの方が「乗っ取り気を付けて!」と警告されている中で、それでも絶え間なく乗っ取りが起きているのが恐ろしいです。

しかも、少数ですが2段階認証を突破されたという報告も見えます。

実際のところ、何に気を付けて、どう守ればいいのでしょうか?

2段階認証は絶対必要、でも、もう「鉄壁の守り」ではない

TikTokのアカウントを防衛するうえで、2段階認証はもはや「絶対必要」だといえます。

2段階認証とは

パスワードが合っていても、もう一つ別の手段で本人確認が通らなければログインできない方式。

仮にパスワードを当てられても、「もう一つ別の手段」がきちんと自分の手元に管理できていれば、不正ログインを防げる。

TikTokに限らず、さまざまなアカウントで、2段階認証が強く推奨されたり、さらには「必須」になったりしています。

2段階認証・パスキーの設定方法の解説動画/記事を公開しました

まだ設定していない方は、ぜひ設定をおすすめします。

可能であれば、パスキー設定 & パスワード削除がおすすめです。

ブログ記事版はこちら

ただし、本記事でリスクを解説している「友達によるアカウント回復」は、もし実行可能であればそれでも防げない攻撃だと思われます。

2段階認証が破られる時代になってしまいました

乗っ取り側も技術革新をしていて、2段階認証を突破される事例が増えてきました。

とはいっても、2段階認証をかけておけば、少なくとも乗っ取りは「簡単ではない」といえます。

ですから、「破られるから意味ない」ではなく、2段階認証はかけてください。

2段階認証を突破する手口とは?

それでは、2段階認証を突破される場合は、どんな手口で突破されているのでしょうか。そして、どうやって防げばいいのでしょうか。

【前提】パスワードを入手されている

そもそもパスワードを入手されてしまうことが最初のきっかけになります。

パスワードは他のサイトと同じにしないでください

複数のサービスでパスワードを使い回していると、そのうちの一つから情報漏洩が起きた際に、流出したIDとパスワードのリストを使ってTikTokへの不正ログイン(リスト型攻撃)を試みられてしまいます。

パスワードは15文字以上にしてください

長くすることで、予想されにくいパスワードになります。

米国のNISTが提示した最新の基準では、パスワードの複雑さよりも、長さ(15文字以上)が重要だ、とされています。

複雑さを求めても、ユーザーは「複雑に見えてワンパターンなパスワード」にしてしまう、という趣旨のようです。

さらに進んで、「パスワードを削除する」という対策が推奨されはじめました。

パスワードを削除してしまって、SMS、メール、認証アプリなどの方法「のみ」でログインする設定にすれば、「漏洩するものがない」という非常に安全な状態を作れます。

さらに、代わりにパスキーを設定することが推奨されています。

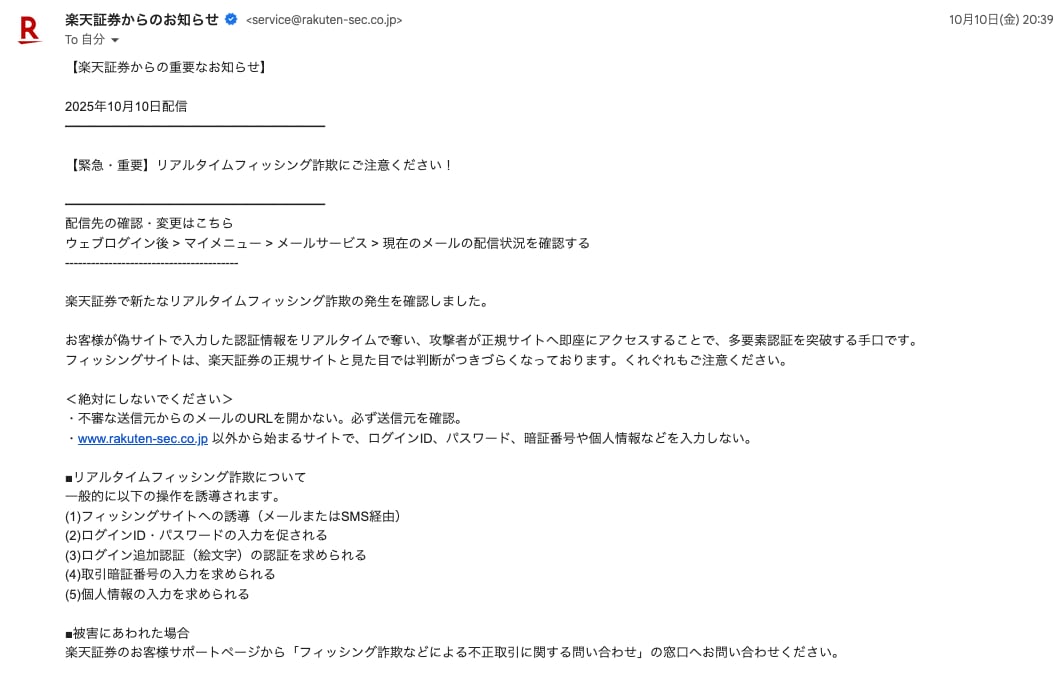

リアルタイムフィッシング(AiTM攻撃)

現在、主流になっている攻撃手法です。

「緊急の対応が必要です」とか、「特別プログラムの限定案内です」といったメールにのせて、URLが送られてきます。

クリックするとTikTokのログイン画面にそっくりのため、だまされてIDとパスワード、そして2段階認証コードまで入力してしまいます。

犯人は、入力された情報をリアルタイムで盗み取り、即座に本物のサイトで不正ログインする手口です。

本物のログイン画面と見分けがつかず、だまされて入力してしまったら終わり、という恐ろしい手口です。

この攻撃を防ぐためには?

TikTokアプリや、確実に確認できているTikTokの公式サイト以外では、ID、パスワードは入力しないようにする。

偽サイトを目で見て見破ることは基本的に不可能だ、とお考え下さい。

最も安全な方法は、パスキーを作成して、普段はこれをログインに使うことです。パスキーは偽サイトを自動で判別し、本物以外では認証できないようになっています。

SIMスワップ詐欺

偽の身分証などを使って、あなたと同じ電話番号の携帯を作ってしまう攻撃です。SMSで送られてくる2段階認証のコードを、犯人が受け取ってしまい、突破されます。

この攻撃を受けると、あなたのスマホは突然「圏外」になり、おかしいなと思っているうちに乗っ取られている、というような見え方をします。

日本でもこの攻撃が多発したため、携帯電話の契約時に身分証のICチップ読み取りを義務化する方向で法改正が行われました。

この攻撃を防ぐためには?

最も有効な対策は、2段階認証の方法の中で「電話番号」を「オフ」にし、「メール」や「認証アプリ」のみを使用することです。

この場合、設定したメール自体を乗っ取られないための対策も同時に確認してください。また認証アプリはでSIMスワップの影響を受けませんので最も有効です。

【電話番号でアカウントを作成した場合】

いったん犯人側にSMSが飛ぶことは避けられませんが、2段階認証を他の方法で設定しておけば、その次のステップで犯人のログインは阻止されると考えられます。(※実地未検証)

【SIMスワップ詐欺自体の防止】

身分証を偽造したSIMスワップ詐欺自体を防ぐため、日本ではまもなく、携帯電話契約時にICチップ付き身分証の読み取りが義務化されます。

セッションハイジャック(クッキーの窃取)

私たちがログインに成功すると、ログイン状態を維持するための情報(セッションクッキー)が取得され、それを使ってTikTokを使用することができます。

セッションハイジャックとは、このセッションクッキーそのものを盗み出す攻撃です。

盗んだ犯人は、パスワードも入れず二段階認証もせず、その瞬間から、まるでログインしているかのように操作が可能になります。

以前は通信が暗号化されておらず、通信そのものを傍受して盗むこともできたようですが、近年は暗号化通信が標準になったため、基本的にはマルウェア(ウィルス)に感染することが主な原因になります。

2024年6月、「DMを見ただけで乗っ取られる」事件があり、CNNやパリス・ヒルトンなどの著名なアカウントも被害にあいました。

これは、TikTokアプリの脆弱性を突いたもので、その後修正されたため現在は大丈夫です。(別の脆弱性が発覚した場合は再発します)

これもセッションクッキーを強制的に奪うような挙動であったことが考えられます。

MFA疲労攻撃(プッシュ爆撃)

※TikTokの認証はこの方式ではないため、関係ありませんが、参考として掲載します。

膨大な数のログイン試行を繰り返し、スマホに大量の「ログインを承認しますか?」というプッシュ通知を送りつける手口です。

深夜などに執拗に通知を送ることで、あなたが根負けして誤って「承認」を押してしまうことを狙う、心理的な攻撃です。

GoogleやMicrosoftの場合は、以前「承認」だけ押せばログインできた時期があり、かなり悪用されました。現在は、その対策で、画面上の数字を押さないといけなくなり、ただ大量に送り付けるだけでは通用しなくなりました。

もうひとつの、そして最大の懸念「友達」を使った乗っ取り

ここまでに解説した手口は、パスワードや認証コード、ログイン情報(クッキー)を「盗む」ものでした。

しかし、もし

パスワードも認証コードも不要で、正規のルートからアカウントを乗っ取る方法

があるとしたらどうでしょうか。

実は、TikTokに備わっている「友達によるアカウント復元」という機能が、その抜け道になっている可能性がある、と懸念しています。

友達によるアカウント復元とは

パスワードを忘れ、登録した電話番号やメールアドレスも使えなくなった場合に、「友達(相互フォロー関係)」になっているアカウントに認証してもらうことで、アカウントへのアクセスを回復できる機能です。

TikTok公式ヘルプ「友達による認証でTikTokアカウントを復元する方法」

アカウントにログインできなくなった場合やパスワードをリセットできなくなった場合は、TikTokでつながっている友達に認証を依頼して、アカウントを復元できます。

友達に認証を依頼してアカウントを復元するには:

- TikTokアプリを開き、画面上部のヘルプボタンをタップします。

- アカウントを復元をタップします。

- アカウントのユーザー名、またはアカウントにリンクされているメールアドレスを入力して、検索をタップします。アカウントに電話番号をリンクしている場合は、電話番号で検索をタップすることもできます。

- アカウントのページで、画面下部のアクセスできませんか?をタップし、友達に認証を依頼するを選択します。

- 開始をタップします。

- シェアをタップして、他の方法(iMessageなど)を使って、指示を貼り付けて友達に送信します。指示を編集して、自分でメッセージを作成することもできます。

友達による認証の依頼に関する注意事項:

- 友達は自分のアカウントの設定で、「セキュリティとアクセス許可」ページの通知を通して、あなたからの認証依頼を受け取ります。友達がこの通知を確認するには、アプリを最新バージョンにアップグレードすることが必要になる場合があります。

- 認証プロセスには、2人以上の友達が必要です。

- 友達があなたのアカウントを認証できるのは、一定の期間だけです。

- あなたが友達に認証を依頼できる回数には、1日あたりの制限があります。

- 認証の成否について通知が届きます。成功すると、自動でログインします。失敗した場合は、もう一度試すか、別の復元方法を使用してください。

この一見便利な機能が悪用されると、2段階認証を含めたあらゆる防衛策を飛び越えて、アカウントが乗っ取られてしまう可能性があります。

「2段階認証を突破された」「どうやって突破したのか分からない」という報告の裏には、この手口が隠れている可能性があるのではないか、と強く疑っています。

犯人が「友達」になりすます、自作自演の乗っ取りの【想定手口】

もしこの機能を悪用した乗っ取りが実行されるとすれば、手口は次のように想定されます。

要するに、犯人が乗っ取りのためだけに、周到に準備した偽アカウントであなたに近づき、「友達」関係を築くということです。

偽アカウントを2つ以上準備

犯人は、あなたに興味がありそうな人物になりすました偽アカウントを複数作成します。親しみやすいアイコンを使い、いくつかの投稿をして、アクティブなアカウントであるかのように偽装します。

または、2人以上のグループで共謀して、それぞれの携帯で捨てアカウントを作成します。

視聴者のふりをして接近してくる

それらのアカウントであなたの投稿に「いいね」やコメントをしたり、ライブ配信に参加したりして、あなたの警戒心を解き、認知してもらおうとします 。

相互フォローすると「友達」になる

頃合いを見て、複数の偽アカウントからあなたをフォローします。あなたが「いつもコメントをくれる人だ」などと思い、最低2アカウント以上をフォローバックしてしまうと、犯人の準備は完了です。TikTokのシステム上、相互フォローすることにより「友達」として認識されます。

乗っ取り実行

犯人はあなたのユーザー名で検索し、「アカウントの復元」を選択し、さらに「友達によるアカウント復元」プロセスを開始します。認証を依頼する友達として、自分が管理する偽アカウントを指定します。

認証リクエストは、当然犯人の手元に届きます。犯人は何の問題もなくリクエストを承認。システムは「正当な友達による本人確認が完了した」と判断し、あなたのアカウントへのアクセス権を犯人に与えてしまいます。

この手口が成功すると、犯人はパスワードも2段階認証コードも知る必要がありません。正規の復旧ルートを悪用しているため、2段階認証が設定されていても、それを完全に無視してアカウントを乗っ取れてしまうと想定されるのです。

【様々な制限があり、この攻撃を実地検証できていません】

この手口を検証しようと試みましたが、TikTok側にもアカウント作成や復元プロセスにおいて様々な防衛策(電話番号認証の必須化、短期間での複数アカウント作成の制限など)が講じられており、手元で簡単に再現できるほど単純なものではありませんでした。

しかし、「友だちによるアカウント復元」の仕組みを見る限り、時間をかけて周到に準備を行えば、2段階認証を完全に無力化できる、非常に危険な乗っ取り手法である可能性は否定できません。

TikTok上での不審な「ともだち」を求めるアカウントの存在

実際にTikTokのライブ配信を見ていて、海外アカウントが、バトル後などに「ともだち」という日本語を使って相互フォローを求めるシーンを目にしたことがあります。

また、どこから見つけたのか分からない海外アカウントが、ライブのコメント欄に入っては出ていくシーンもしばしば見かけます。

他の目的があるかもしれず、断定はできないですけれども、いまご紹介したような「乗っ取り」が目的だと考えたとしても、非常にいろいろと符合してしまう、怖い兆候であるようにも思えるのです。

過去にFacebookでも「友だちによるアカウント回復」が悪用されました

実は、Facebookでも過去に友人関係を利用したアカウント復旧機能が存在し、それが攻撃者によって巧妙に悪用され、最終的に機能そのものが廃止されるということがありました。

※リンク先記事は2013年時点の情報による内容です。現在は、この記事で紹介されている脆弱性は、Facebookには存在しません。

Facebook 初期の「超簡単に乗っ取れる」時代

最初は、任意の「友達」3人がいれば、アカウントの回復プロセスを開始できてしまうという時期がありました。この時代は、かなりの数の被害がありました。

- 準備: 攻撃者は、ターゲットを乗っ取るために、もっともらしい偽のプロフィールを持つアカウントを3つ以上作成します 。

- 友だちリクエスト: それらの偽アカウントからターゲットに友達リクエストを送信します。ターゲットが最低3つを「友達」として承認してしまうと、乗っ取り可能な状態になります。

- 乗っ取り実行: 攻撃者は手元の端末で勝手に「友達を介したパスワード回復」を開始し、回復用のコードを自分が管理する偽アカウントに送信させることで、アカウントを乗っ取ってしまいました。

ユーザーがフィッシングサイトに騙されたわけではなく、パスワードが漏洩したわけでもないのに、サクッと乗っ取られてしまう、という、非常に恐ろしい状態でした。

Facebookが行った対策も破られ、結局完全廃止に

Facebookは対策として、2013年に「信頼できる連絡先(Trusted Contacts)」機能導入しました。あらかじめ「信頼できる連絡先」を3人から5人、指定しておいて、この人たちしかアカウント回復を手伝えないようにする、というものでした。

これにより、攻撃者は単に偽アカウントで友達になるだけではアカウントを乗っ取れなくなり、攻撃のハードルは格段に上がりましたが、仕組みが分かりにくく、全然違う方法で悪用されるようになりました。

友人になりすまして、「アカウントがロックされた。『信頼できる連絡先』に指定している君の助けが必要だ」と連絡して、「あなたにコードが送られてくるから教えてください」とやったのです。

(これは、「友だちによるアカウント回復」ではなく、ただ単にだまして2段階認証のコードを教えさせただけです)

結局、詐欺の温床となってしまったため、Facebookは2022年頃から「信頼できる連絡先」機能も廃止し、「友だちによるアカウント回復」は全廃されました。

TikTok「友達2人による乗っ取り」の危険性を減らすために

TikTokの「友達によるアカウント復元」を悪用した乗っ取りが、実際にどのくらいあるのか、ないのか、実はまだよく分かりません。

どんなに検索しても、「たくさん発生している」とも、また「発生していない」とも、どちらの情報も出てこないのです。

しかし、「2段階認証を突破された」「どうやって突破されたのか分からない」という報告があることは、やはり「友達2人による乗っ取り」がある程度行われていると考えるしかないように思います。

完全に防ぐ方法がどうしても見つからない

この記事を書くにあたり、「友達2人による乗っ取り」を完全に防ぐ方法がないか、確認したのですが、残念ながら、どうやら、ないようです。

もちろん、誰もフォローバックしなければ、乗っ取られることもないのですが…

TikTokで活動しようとする方には、そんなこと無理ですよね。

ここが、この攻撃手法を非常に強く懸念する理由です。

不審なアカウントと「友達」にならない、という対策

対策として最も重要になるのは、この機能の根本である「友達」の作り方の見直しがあります。

- 無差別なフォローバックをしない。

投稿・フォロー関係などに基準を作り、基準を満たした相手のみフォロー返しをする。 - 定期的に不審なアカウントを整理して、フォロー解除する

しかし、毎日無数のアカウントからフォローされるインフルエンサーにとって、この対策は非常に大きな労力をともないます。

ですが、現状では、それをやるしかない、と判断しています。

万一不正ログインされた場合に、一秒を争って行うべき対策

たとえ不正ログインは防げないとしても、気づいた瞬間に秒単位で次のことを行えば、乗っ取りを防げる可能性があります。

秒単位、というのは、つまり、乗っ取り犯が同じことをやってしまう前に、自分が同じことをやりきれれば勝ち、ということです。

- ログアウトされてしまった場合は、再ログイン

- パスワードを変更

- 設定→あなたのデバイス から、いまログインしている自分のデバイス以外をすべて削除

- 二段階認証の各要素をチェック、自分のものでない電話番号やメアドがあれば直ちに削除

【TikTokも何らかの対策を講じていると考えられます】

TikTokの「友だちによるアカウント回復」は、一見すると、Facebookの一番危険だった時代と同じように、2つの偽アカウントで友達になるだけで乗っ取られる状態に見えますが、おそらく、TikTokは違う方法で対策を講じている、と判断しています。

・過去にログインしていた端末と同じかどうか

・アカウント回復の実行場所が、過去に利用していた場所と離れすぎていないか

・アカウント回復に使用している「友達」2人の、TikTok上での行動履歴

などを使った対策を実施している可能性が高いと判断しています。

【まとめ】2段階認証を過信せず、「友達」関係も再確認を

この記事では、TikTokの「友達によるアカウント復元」機能が、攻撃者によって悪用された場合に想定される、非常に危険な乗っ取りの手口について解説しました。

本記事の最も重要なポイントを再確認します。

- 2段階認証を突破する可能性: 「友達によるアカウント回復」が、乗っ取りに悪用された場合は、パスワードや認証コードを盗むのではなく、TikTokの正規の復旧機能を悪用します。そのため、2段階認証を設定していても、それを完全に無力化してアカウントを乗っ取られる可能性を否定できません。

- Facebookの過去の教訓: かつてFacebookにも同様の「友だちによるアカウント回復」機能が存在し、悪用が相次いだ結果、最終的に機能そのものが廃止された歴史があります。便利な機能が深刻なセキュリティリスクになり得ることを、この事実は示しています。

- 無防備な「友達」関係はリスクあり: この攻撃は、攻撃者がターゲットと「相互フォロー(友達)」関係にあることが前提となります。つまり、私たちが日頃何気なく行っている「フォローバック」が、乗っ取りの準備に利用される危険性があるということです。

この手口が現在どれほど実行されているか、明確な情報はありません。しかし、「どうやって突破されたか分からない」「2段階認証を突破された」という被害報告の裏に、この「友達」を使った乗っ取りが隠れている可能性は十分に考えられます。

残念ながら、この記事で調査した限り、この乗っ取りを機能的に「完全に防ぐ」設定は見つかりませんでした。

だからこそ、TikTokユーザー、特に多くのフォロワーと交流するクリエイターにとって、今できる最も重要な対策は、「不審なアカウントを安易にフォローバックしない」、そして「定期的にフォロー・フォロワーを見直し、不審な関係を整理する」という、地道な運用しかないと思われます。

いすれにしても、「2段階認証を設定したから大丈夫」ではない、ということは、実例が証明しています。せっかく積み上げたアカウントの財産を失わないために、ぜひ、気を付けてみてください。

コメント